Mucho se ha hablado de la accesibilidad tanto para Sitios Web como para el Escritorio, y justo hoy me he topado con algo muy molesto del cliente SSH incluido en Ubuntu (y posiblemente en muchas otras distribuciones GNU/Linux).

Se trata de que hace unos días cambiamos uno de nuestros sitios web a otro servidor dedicado más potente, las credenciales del servidor ahora son diferentes a las que el cliente SSH tiene almacenado para ese dominio, y por tanto recibo esta alerta:

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@

@ WARNING: POSSIBLE DNS SPOOFING DETECTED! @

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@

The RSA host key for dominio.tld has changed, and the key for the according IP address xx.xx.xx.xx is unknown. This could either mean that DNS SPOOFING is happening or the IP address for the host and its host key have changed at the same time.

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@

@ WARNING: REMOTE HOST IDENTIFICATION HAS CHANGED! @

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@

IT IS POSSIBLE THAT SOMEONE IS DOING SOMETHING NASTY!

Someone could be eavesdropping on you right now (man-in-the-middle attack)!

It is also possible that the RSA host key has just been changed.

The fingerprint for the RSA key sent by the remote host is 7f:46:e6:c2:26:23:6c:ad:94:75:7b:ba:41:45:49:89.

Please contact your system administrator.

Add correct host key in /home/jaroche/.ssh/known_hosts to get rid of this message.

Offending key in /home/jaroche/.ssh/known_hosts:5

RSA host key for dominio.tld has changed and you have requested strict checking.

Host key verification failed.

Agradezco mucho el que me advierta que hay algo raro con la IP relacionada al dominio, pero lo que no me gusta es que NO exista la opción de hacer el cambio de credenciales; ahora debo ir al archivo known_hosts y ver como soluciono esto, si es que quiero conectarme de nuevo al servidor.

¿Por que no simplemente me advierte que hay algo raro, y a la vez me da opción a continuar con la conexión o no? Sin tener que ir al archivo known_hosts y solucionarlo, ¿es tan difícil agregar una pregunta para confirmar el cambio de la llave RSA?

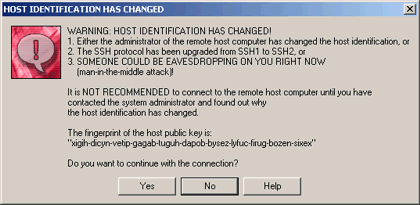

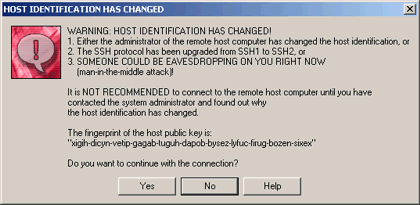

En Windows utilizo el cliente SSH “original” y cuando intenté conectarme al dominio en cuestión, este me mostró el siguiente mensaje de advertencia:

Si ven al final me pregunta si quiero continuar con la conexión, y luego de esto me pide que confirme la llave RSA del servidor. Eso resulta muy cómodo, no tengo que ir a C:\Documents and Settings\Administrator\Application Data\SSH\HostKeys a buscar la llave en cuestión y hacer el respectivo cambio.

Ahora bien, quiero ser más constructivo y no solo criticar. ¿Como puedo hacer llegar esta sugerencia al lugar correcto? Se que hay muchas formas, pero no quisiera navegar por 20 páginas del wiki de Ubuntu para descubrir que es en Launchpad el asunto.

Etiquetas: ubuntu, windows, ssh, herramientas, seguridad